Виды DDoS атак и уровни модели OSI

DDoS-атака (от англ. Distributed Denial of Service, распределенная атака типа «отказ в обслуживании») — атака на систему с целью вывести ее из строя, другими словами, создание условий, при которых пользователи не могут получить доступ к сервисам, которые им необходимы. Ярким примером этого является вывод из строя сайта, который еще вчера радовал Вас своей стабильностью и быстродействием. Как следствие, из-за этого владельцы проектов несут серьёзные убытки.

Если вы не знаете, что из себя представляет DDoS-атака, то читайте в нашей отдельной статье. Ниже мы рассмотрим уровни сетевых атак согласно модели OSI и разберём те уровни, на которые чаще всего обрушивают DDoS-атаки.

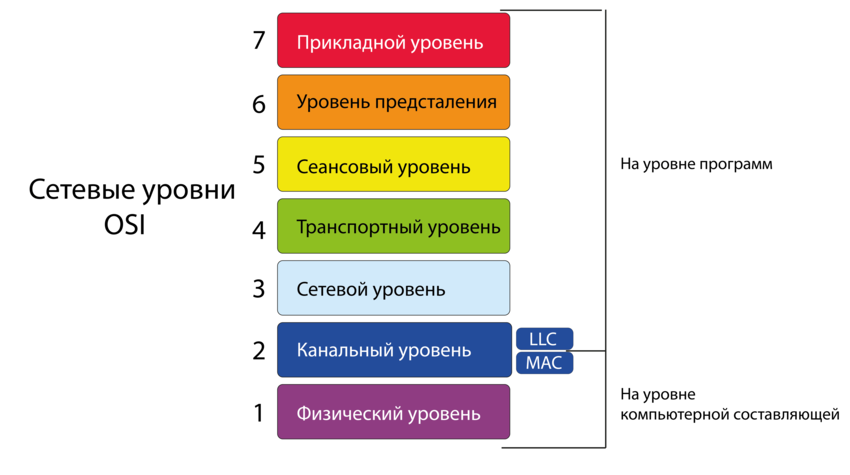

Уровни модели OSI

Современный интернет работает посредством OSI — сетевой инфраструктуры на основе протоколов OSI/ISO. Эта инфраструктура позволяет устройствам в сети взаимодействовать друг с другом. Взаимодействие происходит на разных уровнях, каждый из которых работает по правилам протоколов. Всего выделяют семь уровней взаимодействия: физический, канальный, сетевой, транспортный, сеансовый, представления и прикладной.

Сетевые уровни OSI

- Физический уровень. Самый низкий уровень, на котором передаются потоки данных. Работает с помощью протоколов Ethernet, Bluetooth, Wi-Fi, IRDA;

-

Канальный уровень. Связывает сети на уровне каналов и работает через коммутаторы и концентраторы. Имеет два подуровня: LLC (Logical Link Control) — управление логическим каналом и MAC (Media Access Control) — управление доступом к среде передачи;

Сетевой коммутатор

Устройство, предназначенное для соединения нескольких узлов компьютерной сети в пределах одного или нескольких сегментов сети.Сетевой концентратор

Класс устройств для объединения компьютеров в сетях Ethernet с применением кабельной инфраструктуры.На канальном уровне задействованы такие протоколы, как протокол связи двух устройств PPP (Point-to-Point), стандарта передачи данных FDDI (Fiber Distributed Data Interface), протокол обнаружения соединений между устройствами CDP (Cisco Discovery Protocol).

- Сетевой уровень. Выбирает и задаёт путь, по которому будут передаваться данные из точки А в точку В. Чаще всего эту функцию выполняют маршрутизаторы. Работает по протоколу IP;

- Транспортный уровень. Гарантирует надёжную передачу данных на пути из точки А в точку В. Основные протоколы модели OSI этого уровня: UDP, который не устанавливает соединение при передаче данных (например, видео, музыки, простых файлов), и TCP, который всегда устанавливает соединение (например, при передаче архивов, программ и паролей);

- Сеансовый уровень. Обеспечивает устойчивую связь между устройствами на время сеанса. Например, в качестве сеанса может выступить видеоконференция. Этот уровень функционирует за счёт таких протоколов, как SMPP, который используется при USSD-запросах, отправке SMS, и PAP, который отправляет пароль и имя пользователя без шифрования;

- Уровень представления. Отвечает за преобразование данных в нужный формат. Например, модифицирует изображение формата JPEG в биты (ноли и единицы) для быстрой передачи и возвращает в JPEG по достижении адресата. Уровень работает на основании следующих протоколов и кодировок: PNG, JPEG, GIF, TIFF, MPEG, ASCII и других;

- Прикладной уровень. Самый высокий уровень, на котором организуется связь приложений с сетью. Например, на этом уровне происходит просмотр страниц с помощью протокола HTTP, передача и получение почты с помощью POP3 и SMTP и др.

DDoS-атака может обрушиться на каждый из семи уровней, но чаще всего их инициируют на сетевом и транспортном уровне — низкоуровневые атаки, а также на сеансовом и прикладном — высокоуровневые атаки.

Типы DDoS-атак

- Низкоуровневые атаки:

- Атаки на сетевом уровне OSI представляют из себя засорение канала. Как пример CMP-флуд — атака, которая использует ICMP-сообщения, которые снижают пропускную способность атакуемой сети и перегружают брандмауэр. Хост постоянно «пингуется» нарушителями, вынуждая его отвечать на ping-запросы. Когда их приходит значительное количество, пропускной способности сети не хватает и ответы на запросы приходят со значительной задержкой. Для предотвращения таких DDoS-атак можно отключить обработку ICMP-запросов посредством Firewall или ограничить их количество, пропускаемое на сервер;

- Атаки транспортного уровня выглядят как нарушение функционирования и перехват трафика. Например, SYN-флуд или Smurf-атака. Последствия такой DDoS-атаки — превышение количества доступных подключений и перебои в работе сетевого оборудования.

- Высокоуровневые атаки:

- На сеансовом уровне атакам подвергается сетевое оборудование. Используя уязвимости программного обеспечения Telnet-сервера на свитче, злоумышленники могут заблокировать возможность управления свитчем для администратора. Чтоб избежать подобных видов атак, рекомендуется поддерживать прошивки оборудования в актуальном состоянии;

- Высокоуровневые атаки прикладного уровня ориентированы на стирание памяти или информации с диска, кража ресурсов у сервера, извлечение и использование данных из базы данных. Это может привести к тотальной нехватке ресурсов для выполнения простейших операций на оборудовании. Наиболее эффективный способ предупреждения атак – своевременный мониторинг состояния системы и программного обеспечения.

Защита от DDoS-атак

Несмотря на то что разработчики ПО устраняют проблемы с безопасностью и регулярно выпускают обновления, злоумышленники постоянно совершенствуют возможности DDoS — придумывают новые способы привести системы к отказу.

Для эффективной борьбы с DDos атакой необходимо произвести ряд превентивных мер, произвести специальную настройку программного и сетевого аппаратного обеспечения, установленного на высокопроизводительном сервере. И конечно пользователю необходимо изложить всю необходимую информацию хостинг-провайдеру, когда началась DDos атака, были ли случаи шантажа, есть ли прецеденты по DDos атаке других сайтов смежной тематики и т.д. Только в этом случае возможно быстро и эффективно "отбить" DDos атаку.

Удачной работы! Если возникнут вопросы - напишите нам, пожалуйста, тикет из